znaleziska

Wszystkie

Archiwum

7

Self-host, minimalizm, Linux, filozofia, psychologia, prywatność, bezpieczeństwo

blog ciekawego człowieka poruszający tematy poruszone w tytule posta i w #tagach double trbl <3 #unlimitedfreeproxies

z- 1

- #

- #

- #

- #

- #

- #

3

Windows Command-Line: Introducing the Windows Pseudo Console (ConPTY)

Opis zmian w konsoli windowsowej, w tym dodanie funkcji znanych z terminali uniksowych. Dużo informacji niskopoziomowych.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

22

Jak wykorzystać sieć Tor do połączenia się z Raspberry Pi?

Sieć Tor znana jest głównie z tego, że zapewnia anonimowość. Może ona jednak przydać się też fanom RPi, którzy chcieliby mieć stały kontakt ze swoją malinką i to niezależnie od używanej sieci. Wykorzystamy Tora do połączenia się przez SSH z Raspberry Pi. Całość będzie działała bez stałego...

z- 5

- #

- #

- #

- #

- #

9

Błąd w ważnej bibliotece: tysiące serwerów pozwalają na nieautoryzowane...

W biblitece odpowiedzialnej za obsługę protokołu SSH znaleziona została poważna luka. Sprawa jest o tyle groźna, że protokół jest powszechnie używany do…

z- 22

- #

- #

- #

- #

- #

- #

23

Port 22

Historia SSH i jego portu. Rok 1995. Jak otrzymać dedykowany port do nowej apki? Wystarczy...

z- 1

- #

- #

- #

- #

- #

4

SKA - SSH Key Authority

Opera Software uwalnia swój system do zarządzania kluczami ssh

z- Dodaj Komentarz

- #

- #

- #

- #

19

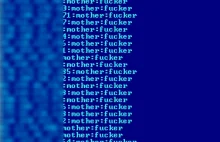

„MatherFucker” to nowy backdoor dla systemów Linux

- 17

- #

- #

- #

- #

- #

- #

5

Bezpieczny dostęp SSH na serwerach produkcyjnych

Ciekawe wideo o tym, jak administracja Netflixa zabezpieczna SSH na produkcji.

z- Dodaj Komentarz

- #

- #

- #

- #

2

3 Steps to Perform SSH Login Without Password Using ssh-keygen &...

You can login to a remote Linux server without entering password in 3 simple steps using ssky-keygen and ssh-copy-id as explained in this article.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

4

Jak chronić SSH przed atakami.

Ochrona SSH, przydatne porady.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

64

Backdoor na Linuxa, infekuje proces SSHD. Oto jak go wykryć.

Symantec wykrył backdoora dla systemu Linux, który wykorzystuje własny protokół komunikacyjny aby jak najdłużej pozostać niedostrzeżonym na zainfekowanym systemie. Prawdopodobnie to właśnie ten kod został użyty w ataku na serwerownię Hetzner w maju.

z- 14

- #

- #

- #

- #

- #

- #

- #

4

Zdalny błąd w OpenSSH - ale wcale nie taki straszny

Kilka godzin temu pojawiła się informacja o konieczności załatania usługi OpenSSH z uwagi na błąd umożliwiający zdalne wykonanie kodu na serwerze.

z- Dodaj Komentarz

- #

- #

- #

- #

24

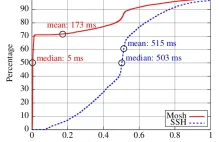

Mosh, następca SSH

Mosh (mobile shell) to nic innego jak bezpieczna powłoka, która jest reklamowana jako następca dla sędziwego SSH.

z- 4

- #

- #

- #

- #

- #

- #

- #

10

Pidgin - synchronizacja | /var/log/michal_s

Synchronizacja ustawień i hostorii Pidgina pomiędzy komputerami. Podsumowanie sposobu z bazą MySQL, pomysł na SSHFS oraz skuteczne wykorzystanie do tego celu rsync i crontab.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

- #

7

Ebury - nowy trojan SSH. Linux już nie taki bezpieczny?

Steinar Gunderson, deweloper Debiana, donosi o odkryciu nowego trojana podszywającego się pod SSH. Deweloper Debiana od września tego roku odnotował już kilka systemów zainfekowanych rozlokowanych na różnych kontynentach.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

- #

8

Bezpieczne SSH – Certyfikowane połączenie szyfrowane

Zabezpieczanie połączenia SSH

z- 2

- #

- #

- #

- #

- #

9

Proxy i tunelowanie ruchu na domowym routerze

Techniczny poradnik, jak na tanim routerze z zainstalowanym dd-wrt uruchmić proxy. Kilka rad, jak bezpiecznie korzystać z sieci bezprzewodowej w obcym miejscu (tunelowanie ruchu do proxy).

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

11

OpenSSH - Część 2: zastosowania

Druga część cyklu poświęconemu protokołowi SSH - w tym artykule opisuję zastosowania SSH

z- Dodaj Komentarz

- #

- #

- #

- #

- #

12

OpenSSH - Część 1: historia i zasada działania

Artykuł jest pierwszym z cyklu poświęconym protokołowi OpenSSH. Zawiera historię protokołu oraz zasady jego działania (połączenia)

z- 3

- #

- #

- #

- #

- #

- #

7

Do trzech razy sztuka, czyli sprytny atak na otwarte porty SSH

Masz w swojej maszynie otwarty port SSH? Uważaj zatem. Administratorzy na całym świecie spostrzegli skoordynowany atak na komputery z otwartym dostępem do SSH, który stara się uniknąć wykrycia dzięki sprytnej taktyce – zgadywaniu hasła jedynie trzy razy z danego adresu.

z- 5

- #

- #

- #

- #