Aktywne Wpisy

Kantar +78

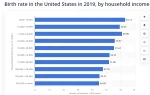

Rozmowy o dzietności sprawiają, że mam wrażenie, że żyję w jakieś alternatywnej rzeczywistości lub otoczony przez idiotów.

Kiedy ludzie wbiją sobie do głowy to, że czynniki mieszkaniowe/aborcja mają znaczenie, ale głównym czynnikiem jest po prostu bogacenie się i rozwój.

Im ludzie mają więcej ciekawych rzeczy do roboty, planów, pasji, lepsze warunki życia i komfort tym dzieci robi się mniej.

To najbiedniejsze kraje przodują w liczbie urodzeń.

Nawet na przykładzie pojedynczego państwa to

Kiedy ludzie wbiją sobie do głowy to, że czynniki mieszkaniowe/aborcja mają znaczenie, ale głównym czynnikiem jest po prostu bogacenie się i rozwój.

Im ludzie mają więcej ciekawych rzeczy do roboty, planów, pasji, lepsze warunki życia i komfort tym dzieci robi się mniej.

To najbiedniejsze kraje przodują w liczbie urodzeń.

Nawet na przykładzie pojedynczego państwa to

źródło: Screenshot 2024-01-31 215024

Pobierz

4mmc-enjoyer +14

Mówię teraz do wszystkich z: deprechą, lękami, fobiami - czemu do #!$%@? nie pójdziecie do lekarza? Lepiej jest całe życie narzekać jacy to biedni jesteście? Przecież to jest choroba jak każda inna. Jesteś chory = bierzesz leki. Ja bez leków byłbym wrakiem, bezrobotnym, mieszkający z mamusią, zjebem który cały dzień śpi i wstaje tylko wejść na kompa. Wizyta u lekarza was stresuje? - no #!$%@? ja miałem tak samo, dlatego nigdy nie

Mam problem z #mikrotik mianowicie chcę zablokować #tiktok , jeśli poprostu dodaje regułkę w Firewall>7 layer features i tam tiktok.com, a następnie dodaję regułę w firewallu to działa, ale wiadomo tylko na ten adresie w przeglądarce - aplikacja musi łączyć się po innych adresach. Oglądałem parę tutoriali, robię podobnie - dodaję tą -->

paczkę <-- nazw domenowych w "7 layer features" i nie działa, działa tylko z 1 nazwą domenową, a jest to sporo klepania. Dziwi mnie to, że jak dodaję regułę, gdzie chain=forward i wpisuję w src.addrs jeden od tik toka, to jak później go spinguje to działa; zmieniałem na inne "łańcuchy, by sprawdzić, czy działa. Reguły próbowałem też przenosić na stos wszystkich. Nie wiem co mam zrobić i bardzo proszę o radę

Topologia:

antena radiowa ubiquiti - taka jak na foto - daje adres na 1 wan mikrotika; w mikrotiku standardowa konfiguracja + parę dupereli w postaci "kid control" i parę innych reguł firewall.

źródło: comment_1625430936GhYMC5OvprUycCsU2C2iAh.jpg

PobierzPostaw pihole i z głowy ( ͡º ͜ʖ͡º)

@proktodestruktor: bo źle dodajesz, jak możesz dawać taki sam source i destination adres i się dziwić że nie działa? xD

moja rada: załóż sobie konto na open DNS, ustaw podane tam adresy jako serwery DNS dla mikrotika, zablokuj korzystanie z innych serwerów DNS oraz zainstaluj skrypt który będzie się logował do tej usługi.

i wtedy spokojnie wchodzisz sobie na panel w open DNS i wykliujesz wszystko to co chcesz banować. i po bólu. to oni

źródło: comment_1625434031bEcIMxGQnqIcDrNV8Y6ZVk.jpg

PobierzTo trochę jak postawić furtkę ale nie ogrodzić domu xD

równie dobrze można powiedzieć, że nic nie trzeba robić, bo każdy może neta udostępnić sobie przez telefon...

ale open dns może pomóc o tyle, że można wyciąć strony o DoH i gościu nie doczyta. pewnie takiej funkcjonalności tam nie ma, ale np. jest wycinanie stron traktujących o usługach proxy. zawsze jest to krok w stronę uszczelnienia...

@PotwornyKogut: Da się tak zrobić? Żeby ktoś sobie nie wpisał po prostu DNS Google.

@lunga: da się, najprostsze rozwiązanie to podmiana src ip pakietów z portem 53, ale dla nie kumatych użytkowników wystarczy

coś w stylu

/ip firewall nat

add action=dst-nat chain=dstnat comment="dns redirector" in-interface=(lan) src-addres=(adres twojej sieci) dst-port=53 protocol=udp to-addresses=172.0.0.1

źródło: comment_1625552983xYTKkRXDepA7xX6mJl1Jl1.jpg

Pobierz