znaleziska

Wszystkie

Archiwum

2

Czym jest Vulnerability Management?

Czym jest Vulnerability Management?

z- 1

- #

- #

- #

- #

- #

- #

6

Rosyjscy terroryści zaatakowali... europejski kanał dla najmłodszych dzieci

by wyemitować swoją tandetną propagandę.

z- 4

- #

- #

- #

- #

358

Hakerzy i służby Ukrainy niszczą centrum danych gigantów węglowodorowych Rosji

Hakerzy ukraińscy zniszczyli centrum danych wykorzystywane przez Gazprom, Łukoil i innych gigantów z różnych branż gospodarki Rosji, a także przedsiębiorstwa obronne.Miała to być wspólna akcja departamentu cybernetycznego SBU oraz grupy hakerskiej BlackJack. Zniszczyli oni ponad 300 TB danych.

z- 22

- #

- #

- #

- #

- #

- #

2

Ukraine gives award to foreign vigilantes for hacks on Russia

The foreign hackers had stolen data from Russian military firms and hacked cameras to spy on troops.

z- Dodaj Komentarz

- #

- #

- #

4

Kolejny atak hakerski w Piekarach. Miasto nadal nie odzyskało pełnego dostępu

Po raz kolejny w przeciągu kilkunastu dni hakerzy zaatakowali profil piekarskiego magistratu. Na facebookowej relacji urzędu miasta pojawiło się niestosowne wideo. Warto przypomnieć, że hakerzy w połowie marca całkowicie zablokowali dostęp piekarskiemu magistratowi.

z- 3

- #

- #

- #

- #

- #

- #

7

Dzieciak może ukraść Twoją Teslę kartą z Pokemon - wada zabezpieczeń!

Według doniesień, kradzież w USA z wykorzystaniem "elektronicznych kart Pokemon" wskazuje na istotną lukę w systemach zabezpieczeń Tesli

z- 3

- #

- #

- #

- #

- #

- #

19

Wielki wyciek danych u amerykańskiego giganta. Wypłynęły dane ponad 70 milionów

Imiona i nazwiska, daty urodzenia, adresy e-mail oraz hasła dostępu - między innymi takie dane wrażliwe klientów amerykańskiego przedsiębiorstwa AT&T wypłynęły do sieci. Firma informuje, że dotkniętych mogło zostać nawet 73 mln klientów. AT&T podjęło pierwsze kroki w celu zażegnania kryzysu. Tymczas

z- 5

- #

- #

- #

- #

- #

7

Dostawcy oprogramowania i główni producenci procesorów podatni na atak GhostRace

Firmy takie jak Intel, AMD, Arm i IBM, a także dostawcy oprogramowania dotknięci są nowym atakiem, nazwanym GhostRace. Zespół badaczy z IBM i Wolnego Uniwersytetu w Amsterdamie ujawnił tydzień temu szczegóły nowego rodzaju ataku, opartego na wycieku danych. Dotknął on wszystkich głównych producentó

z- 3

- #

- #

- #

- #

- #

- #

10

Wystarczy smartfon z Androidem, by włamać się do pokoju hotelowego

Okazuje się, że smartfony z Androidem są w stanie włamać się do kilku milionów pokoi hotelowych na całym świecie

z- 9

- #

- #

- #

- #

- #

- #

3

Książka o hakerach z Korei Północnej a w niej Polska

Sięgając po książkę o północnokoreańskich hakerach nie spodziewamy się raczej, że już na 11 stronie pojawi się Polska. Jak się okazuje, ich podwykonawcy byli u nas kilka lat temu na gościnnych występach, w ramach pewnej międzynarodowej operacji. O ilu takich przekrętach nie wiemy i nigdy się nie [.]

z- 1

- #

- #

- #

- #

- #

- #

12

Kupowałeś w The North Face? Lepiej zmień hasło - wyciek danych

Właściciel marki The North Face, doświadczył ataku cyberprzestępców, co spowodowało potencjalne zagrożenie dla danych osobowych klientów.

z- 1

- #

- #

- #

- #

- #

- #

13

Hakerzy z Rosji, włamali się do Microsoftu uzyskali dostęp do wrażliwych danych

W piątek Microsoft poinformował, że sponsorowanym przez Rosję hakerom udało się uzyskać dostęp do niektórych repozytoriów kodu źródłowego i systemów wewnętrznych amerykańskiej firmy.

z- 6

- #

- #

- #

- #

- #

- #

477

WhatsApp wygrywa z NSO Group. Izraelska firma musi ujawnić kod Pegasusa

Sąd orzekł, że NSO Group musi okazać „wszelkie odpowiednie oprogramowanie szpiegowskie” wykorzystywane w okresie od 29 kwietnia 2018 r. do 10 maja 2020 r.

z- 73

- #

- #

- #

- #

- #

- #

57

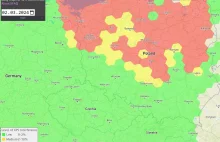

Zakłócenia sygnału GPS. Ponad połowa Polski na czerwono

Na ponad połowie obszaru Polski występują zakłócenia sygnału GPS. Choć nie wiadomo, co je powoduje, to eksperci stawiają sprawę jasno.

z- 14

- #

- #

- #

- #

- #

- #

4

Hakerzy łamią 8-znakowe hasło w godzinę

Zdaniem specjalistów, obecnie do zatrzymania napastników powinna wystarczyć 12-znakowa kombinacja znaków, ale im więcej tym lepiej. Pojawiają się rekomendacje, by stosować hasło składające się min z 4 przypadkowych słów.

z- 12

- #

- #

- #

- #

- #

- #

2

Apple kontra PWA, ataki na bezprzewodowe ładowarki - ICD Weekend #14

Michał i Kuba omawiają najnowsze kontrowersje dotyczące sposobu, w jakim Apple próbuje się uchronić przed obowiązkami wynikającymi z DMA; o nowych, kreatywnych atakach na bezprzewodowe ładowarki - i wiele więcej

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

12

Nie przewijaj wypoku podczas rozmowy telefonicznej!

Czyli jak zdalnie zdobyć czyjeś odciski palców za pomocą telefonu i AI. Ze wszystkich sposobów na kradzież danych tego spodziewałem się najmniej ( ͡° ͜ʖ ͡°)

z- 7

- #

- #

- #

- #

- #

0

Europa najczęściej atakowanym regionem w 2023 roku, hakerzy kradną tożsamość

W ubiegłym roku na Europę przypadało aż 32% incydentów w zakresie cyberbezpieczeństwa. Za prawie połowę ataków odpowiada złośliwe oprogramowanie. Badanie wskazuje również na narastający problem kradzieży tożsamości - łatwiej wykraść tożsamości i normalnie się zalogować, niż łamać zabezpieczenia.

z- 1

- #

- #

- #

- #

- #

- #

7

Rosyjskie zakłócenia GPS - czy mamy się czego obawiać?

O anomaliach w działaniu systemu GPS, które ostatnio często obserwujemy w północnej części Polski. Może i mam tam ze Śląska kawałek, ale co nieco słyszałem. No a że wszystko to na pierwszy, albo maksymalnie drugi rzut oka może wyglądać jak celowe działanie na przykład jakiegoś wojska...

z- 2

- #

- #

- #

- #

- #

- #

14

Operacja Rosji. Amerykanie zakłócili działanie GRU

Rosyjski wywiad wojskowy GRU stracił ważne narzędzie wykorzystywane w kampaniach szpiegowskich. To efekt operacji podjętej przez amerykańskie służby. Ujawniono szczegóły akcji.

z- 2

- #

- #

- #

- #

- #

- #