Witajcie kochane przyjaciółki i przyjaciele!

Czy ktoś ma doświadczenie z ustawieniem własnego serwera proxy? Prosto - chodzi mi o połączenie się z punktem G z adresu owego serwera.

1. Czy takie rozwiązanie jest możliwe?

2. Jakie są do tego najlepsze narzędzia?

3. Czy łatwo jest wykryć, że wchodzę przez proxy?

4. Czy ma to rozwiązanie jakieś poważne ograniczenia?

#cyberbezpieczenstwo #vpn

Czy ktoś ma doświadczenie z ustawieniem własnego serwera proxy? Prosto - chodzi mi o połączenie się z punktem G z adresu owego serwera.

1. Czy takie rozwiązanie jest możliwe?

2. Jakie są do tego najlepsze narzędzia?

3. Czy łatwo jest wykryć, że wchodzę przez proxy?

4. Czy ma to rozwiązanie jakieś poważne ograniczenia?

#cyberbezpieczenstwo #vpn

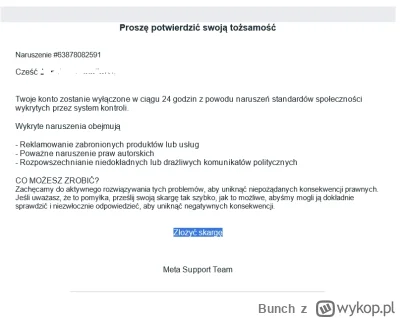

@ominous3: Trudno powiedzieć, do rozsyłania spamu, może oczekiwał jakiś rzeczy na poczcie, oszustwa, dostęp do galerii zdjęć i szantaże, wiele pomysłów.

@ominous3: Jest też opcja jak nie pamiętasz pytań zabezpieczających i masz wyłączony klucz odzyskiwania - to przekierowuje