znaleziska

Wszystkie

Archiwum

5

HTTPS w Stack Overflow. Koniec długiej drogi

Tłumaczenie relacji, w której Nick Craver opisuje przeprowadzoną w roku 2017 operację wdrożenia domyślnego korzystania z protokołu HTTPS w popularnym serwisie Stack Overflow. Dowiemy się jak wiele punktów infrastruktury i komponentów oprogramowania trzeba było przygotować na tę pamiętną noc.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

617

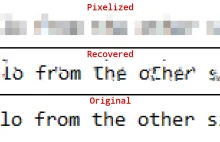

Odzyskiwanie zapikselowanych haseł ze screenshotów

Opis działania darmowego narzędzia które odwraca proces rozmazywania tekstu na zrzutach ekranu. Link do githuba w powiązanych.

z- 126

- #

- #

- #

- #

0

Poczta email i serwery plików firmy Capcom padły ofiarami cyberataków

Atak wymusił na Capcom tymczasowe wycofanie usług, aby powstrzymać atak.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

2

Nowy COMODO EDR będzie projektem open source

COMODO EDR będzie zapewniał wgląd w punkty końcowe w czasie rzeczywistym i obejmował wykrywanie i reagowanie na zdarzenia.

z- 1

- #

- #

- #

- #

- #

5

Omijanie antywirusów w praktyce - przykład

Jak omijać antywirusy i tworzyć złośliwy kod, który nie zostanie z góry usunięty z systemu? Przykładowa technika.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

3

Jak wykryć czy nasza wiadomość email została odczytana bez wiedzy odbiorcy?

Na moim blogu pojawił się nowy artykuł dot. wykrywania odczytania wiadomości e-mail bez wiedzy odbiorcy, dodatkowo dodałem przykładowy panel WWW ułatwiający cały proces.

z- 5

- #

- #

- #

- #

440

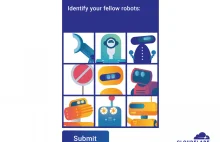

CloudFlare porzuca reCAPTCHA od Google na rzecz hCaptcha

Formuła zadań pozostaje podobna. Lecz może to być wybawieniem dla internautów, których ustawienia prywatności powodowały wieczne flagowanie przez reCAPTCHA.

z- 60

- #

- #

- #

- #

- #

- #

0

Paryskie szpitale celem nieudanego cyberataku [ENG]

Zespół szpitali AP-HP był celem nieudanego cyberataku dnia 22 marca - donosi francuska agencja cyberbezpieczeństwa. *** The Paris hospital authority, AP-HP, was the target of a cyber-attack on March 22, according to France’s cybersecurity agency.

z- 2

- #

- #

- #

- #

6

Prokurator z generalnej obawiając się wycieku swoich danych negocjucje?

Wyciek mógł dotknąć wielu prokuratorów, niektórzy podjęli kontakt z osobą która stoi za wyciekiem w obawie przed dalszymi publikacjami - zachowanie prokuratora Prokuratury Krajowej daje do myślenia, że jest się czego obawiać...

z- Dodaj Komentarz

- #

- #

- #

- #

- #

3

Krytyczna podatność w urządzeniach medycznych używanych w polskich szpitalach

W czym problem? Podatności mamy trzy, a finalnie można przez sieć, bez uwierzytelnienia wgrać i uruchomić złośliwy kod na urządzeniu...

z- 9

- #

- #

- #

- #

- #

- #

4

Publiczne ładowarki USB nie są bezpieczne

Podpinając swoje urządzenie do publicznej ładowarki tego każdorazowo ryzykujecie infekcją swojego urządzenia. Eksperci ds. bezpieczeństwa opracowali już co najmniej kilka różnych metod infekowania użytkowników publicznych punktów ładowania korzystających z tej technologii. Tzw. "juice jacking".

z- 3

- #

- #

- #

- #

- #

62

Allegro uruchamia pierwszy duży, publiczny program bug bounty w Polsce

Allegro uruchamia program, w którym będzie wypłacało nagrody pieniężne (do 3k USD) za znalezienie i zgłoszenie błędów i dziur w ich platformie.

z- 28

- #

- #

- #

- #

- #

- #

11

Germany shuts down illegal data center in former NATO bunker

Ciekawe akcja. Przeszukania odbyły się tez w Polsce.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

3

Cyber-broń o kryptonimie Industroyer: blackout na całe miesiące.

Może ktoś jeszcze pamięta rosyjski cyber-atak na Ukrainę sprzed paru lat? (nastąpił wtedy godzinny blackout) Najnowsze doniesienia wskazują na to, że był to tylko wypadek przy pracy. Cała operacja miała na celu wielomiesięczne wyłącznie prądu.

z- 2

- #

- #

- #

- #

- #

- #

10

Niemcy mają swojego Pegasusa.

Mowa o niemieckim produkcie FinSpy W dużej mierze FinSpy realizuje funkcje podobne do systemu Pegasus.

z- 1

- #

- #

- #

- #

- #

- #

10

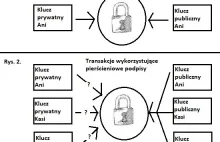

Czy FBI jest w stanie namierzyć transakcje wykonywane za pomocą monero?

Czy FBI jest w stanie namierzyć transakcje wykonywane za pomocą kryptowaluty monero? Jak działają mechanizmy prywatności, które wykorzystuje?

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

4

Podcast o cyberbezpieczeństwie – random:press #015

Ataki szablonowe w JavaScripcie; firewall nftables systemu Linux; druga część podręcznika systemu kontroli wersji Git; telewizory Samsunga i antywirusowa porada; dwuskładnikowe uwierzytelnianie Google'a dla urządzeń iOS i Android; reakcja serwisu ProtonMail na marketing Gmaila.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

8

USA miało przeprowadzić cyberataki na rosyjską infrastrukturę energetyczną

Jak donosi The New York Times, amerykańska United States Cyber Command przeprowadziła ostatnio kilka ataków na infrastrukturę elektryczną w Rosji. "Cybernajazdy" miał być swego rodzaju ostrzeżeniem dla Kremla pokazując, iż USA zamierza nieco agresywniej poczynać sobie w zakresie ataków za...

z- 5

- #

- #

- #

- #

- #

- #

- #

1

"Konkurs dla niebezpieczników"

Kto pierwszy, ten lepszy!

z- 3

- #

- #

- #

- #

- #

- #

621

Protestujący w Hong Kongu używają Telegrama aby ukrywać swoją tożsamość

Telegram nieustannie odpiera ataki Chińskiego rządu i staje w obronie prywatności swoich użytkowników.

z- 54

- #

- #

- #

- #

- #

- #