znaleziska

Wszystkie

Archiwum

0

Oszustwo na rekrutera. Korea Północna jednak ma internet?

Korea Północna nieprzerwanie atakuje. Tym razem wykorzystała fałszywy proces rekrutacji i podatności w Windowsach.

z- 1

- #

- #

- #

- #

- #

- #

44

Podszycie się pod dowolny numer telefoniczny. To nadal jest możliwe

Od razu pierwsza rada jeśli na telefonie wyświetla Ci się znany numer lub nawet wpis z książki kontaktów to jeszcze nie oznacza, że dzwoni właśnie ta osoba. Żeby całość przeprowadzić nie potrzebne jest żadne hackowanie telefonu

z- 17

- #

- #

- #

1

Nuclear sharing i europejska tarcza antyrakietowa. Co za tym stoi?

Zamów książkę: https://patronite-sklep.pl/produkt/sila-polski-igor-janke/ [Autopromocja] Nuclear sharing i Europejska Tarcza Antyrakietowa. O co w tym chodzi? Czy Polska powinna wchodzić do tych systemów? Na to pytania odpowiada Justyna Gotkowska, OSW.

z- 0

- #

- #

- #

- #

- #

39

Zhackowali sieć jednej z najbezpieczniejszych firm na świecie MITRE.

Zhackowali sieć jednej z najbezpieczniejszych firm na świecie MITRE. Ominęli dwuczynnikowe uwierzytelnienie. Do sieci badawczej NERVE dostali się przez podatny system VPN. Atakujący użyli dwóch podatności 0day w systemie VPN Ivanti. VPN nie taki bezpieczny jak reklamują inflaucerzy

z- 8

- #

- #

- #

- #

- #

3

Jak hakerzy ze wschodu przed wyborami ekrany w centrum handlowym zhakowali

Nasi wschodni sąsiedzi od dawna próbują wywierać wpływ na polską politykę za pomocą kampanii dezinformacyjnych. Znamy zhakowane konta w mediach społecznościowych czy skrzynki pocztowe polityków, ale zhakowane ekrany w centrum handlowym to coś nowego.

z- 1

- #

- #

- #

- #

85

Jak można było poznać numery dowodów osobistych klientów banku PKO?

Wystarczyło zadzwonić na infolinię PKO BP i w rozmowie z inteligentnym botem poprosić o zastrzeżenie dokumentu tożsamości. Bot prosił o podanie imienia i nazwiska oraz PESEL-u a potem upewniał się, czy faktycznie chcemy zastrzec numer dokumentu tożsamości, jaki podaliśmy bankowi dyktując numer i

z- 6

- #

- #

- #

- #

- #

4

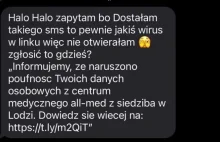

Wyciek danych centrum All-Med w Łodzi. O co tu chodzi?

Pacjenci centrum medycznego All-Med dowiadują się własnie, że ich dane wyciekły. Jest to dalszy ciąg historii z wyciekiem z Medily. Co ciekawe, powiadomienia mogły otrzymać także osoby, które w łódzkim centrum nigdy się nie leczyły.

z- 2

- #

- #

- #

- #

- #

5

Dyrektywa NIS2 i narzędzia do jej wdrożenia

Witam w 243. odcinku podcastu "Porozmawiajmy o IT", w którym rozmawiamy o dyrektywie NIS2 i narzędziach do jej wdrożenia.

z- 0

- #

- #

- #

- #

- #

- #

7

Dzieciak może ukraść Twoją Teslę kartą z Pokemon - wada zabezpieczeń!

Według doniesień, kradzież w USA z wykorzystaniem "elektronicznych kart Pokemon" wskazuje na istotną lukę w systemach zabezpieczeń Tesli

z- 3

- #

- #

- #

- #

- #

- #

7

Zmarł Ross Anderson, profesor i słynny autor "Inżynierii bezpieczeństwa

Ross Anderson, profesor inżynierii bezpieczeństwa na Uniwersytecie w Cambridge, który jest powszechnie uznawany za swój wkład w informatykę, zmarł w czwartek w domu, według przyjaciół i kolegów, którzy byli w kontakcie z jego rodziną i uniwersytetem.

z- 0

- #

- #

- #

- #

- #

705

PILNE! Backdoor w Fedora 41/Rawhide oraz innych dystrybucjach linux

W wersjach 5.6.0 - 5.6.1 pakietu xz odkryto backdoor, który umożliwiał zdalny dostęp do ssh, każdy kto ma zainstalowaną powyższą wersję powinien natychmiastowo wykonać aktualizacje/downgrade lub stosować się do zaleceń distro. Problem występuje również w rolling release distro tj. Arch linux

z- 279

- #

- #

- #

- #

- #

0

Czy ukradniesz samochód Flipperem Zero? • ICD Weekend #18

W tym odcinku: nowe sposoby, w jakie Apple próbuje utrudniać korzystanie ze swobód opisanych w DMA; zarzuty wobec OpenAI i NVIDIA; o skuteczności kradnięcia samochodów za pomocą Flippera Zero

z- 2

- #

- #

- #

- #

- #

7

Dostawcy oprogramowania i główni producenci procesorów podatni na atak GhostRace

Firmy takie jak Intel, AMD, Arm i IBM, a także dostawcy oprogramowania dotknięci są nowym atakiem, nazwanym GhostRace. Zespół badaczy z IBM i Wolnego Uniwersytetu w Amsterdamie ujawnił tydzień temu szczegóły nowego rodzaju ataku, opartego na wycieku danych. Dotknął on wszystkich głównych producentó

z- 3

- #

- #

- #

- #

- #

- #

10

Teleoperatorzy zablokują fałszywe SMS-y. W życie weszły nowe przepisy

W życie weszły przepisy przyjęte w ramach ustawy o zwalczaniu nadużyć w komunikacji elektronicznej. Od 25 marca przedsiębiorcy telekomunikacyjni mają obowiązek blokować wiadomości podszywające się pod podmioty publiczne. Jak to działa?

z- 5

- #

- #

- #

- #

- #

- #

9

DCG Centrum Medyczne pokazuje jak nie informować o kradzieży

...W otrzymanym od DCG Centrum Medyczne oświadczeniu czytamy, że wyciek nastąpił ze środowiska testowego (!) firmy MEDILY, która w latach 2019-2021 dostarczała klinice oprogramowanie AURERO do zarządzania wizytami... XD

z- 1

- #

- #

- #

- #

- #

- #

13

[ENG] Luka w chipie Apple umożliwia hakerom kradzież kluczy szyfrujących

![[ENG] Luka w chipie Apple umożliwia hakerom kradzież kluczy szyfrujących](https://wykop.pl/cdn/c3397993/1147b197f5dc1dfff7063dfa446dc321d5c7568e36b9f8ebfb96f56f40fb24d7,w220h142.png)

Grupa badaczy odkryła poważną lukę w zabezpieczeniach układów Apple z serii M, która umożliwia atakującym wykradanie kluczy z urządzeń Mac i iPad. Problem dotyczy chipów Apple M1, M2 i M3.

z- 3

- #

- #

- #

- #

- #

- #

19

Broń policjanta znaleziona w krzakach. Były też naboje

Pistolet policjanta znaleziono w zaroślach na parkingu. Nie wiadomo, jak długo leżała w krzakach.

z- 8

- #

- #

- #

- #

- #

- #

5

Microsoft Copilot for Security będzie ogólnie dostępny od 1 kwietnia br.

Pierwsze w branży narzędzie Generative AI przeznaczone dla specjalistów ds. cyberbezpieczeństwa wykorzystuje sztuczną inteligencję do szybkie analizy ogromnych ilości danych. Czy to faktycznie rewolucja w funkcjonowaniu zespołów cybersec?

z- 1

- #

- #

- #

- #

- #

8

Pepper promuje piractwo - mimo wielu zgłoszeń nie usunął linka do książki

Mirki, afera jest. Ktoś na pepperze wrzucił link do pełnej książki "Bezpieczeństwo domowego routera Wi-Fi". Link był dostępny tylko dla uczestników płatnej wersji Akademii Sekuraka z prośbą o nie udostępnianie dalej. Normalnie kosztuje 10,5 PLN. Mimo dziesiątek zgłoszeń - wrzutka nadal wisi.

z- 9

- #

- #

- #

- #

- #

- #

12

Kupowałeś w The North Face? Lepiej zmień hasło - wyciek danych

Właściciel marki The North Face, doświadczył ataku cyberprzestępców, co spowodowało potencjalne zagrożenie dla danych osobowych klientów.

z- 1

- #

- #

- #

- #

- #

- #