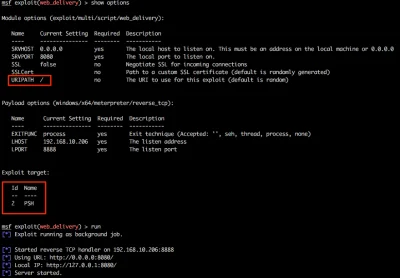

Jakim programem wyślę request http (POST) o wybranej godzinie?

W Burpie i Zed nie widzę takiej opcji. Fajnie byłoby też gdyby dało się tak zautomatyzować aby powtarzało się to codziennie zmieniając tylko jeden parametr.

#siecikomputerowe #pentesting

W Burpie i Zed nie widzę takiej opcji. Fajnie byłoby też gdyby dało się tak zautomatyzować aby powtarzało się to codziennie zmieniając tylko jeden parametr.

#siecikomputerowe #pentesting

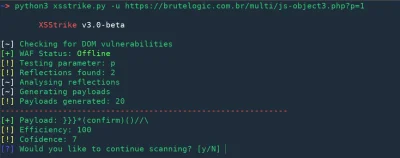

![[NIEBEZPIECZNIK] Automatyczne ataki na strony z użyciem BURP Suite - poradnik](https://wykop.pl/cdn/c3397993/link_Lz9xJaCC6gcudnhK5SjibO6EarYr9w3Z,w220h142.jpg)

#dlaprogramistow #pentesting #siecikomputerowe #sieci #it #bezpieczenstwo

@tomaszs: wydaje mi się, czy ktoś przetłumaczył exploit na polskie "eksploatacja"?

XD