znaleziska

Wszystkie

Archiwum

52

Afera z Impulsami. Newag proponuje darmową wymianę oprogramowania w pociągach

- Ingerencja hakerów doprowadziła do sytuacji, w której nie mamy pewności, czy pojazdy Impuls spełniają wymagania zasadnicze w zakresie bezpieczeństwa stanowiące warunek ich dopuszczenia do eksploatacji. Mając na względzie bezpieczeństwo pasażerów, niezawodną eksploatację pojazdów..

z- 17

- #

- #

- #

- #

- #

- #

325

Menadżer haseł (podobno) kradnący hasła, czyli najciemniej pod latarnią

Czasem komuś ufamy i powierzamy nasze skarby. Bank pilnuje naszych pieniędzy, menedżer haseł pilnuje naszych haseł. Czasem jednak okazuje się, że mogliśmy się bardzo mocno pomylić i nasze zaufanie ulokować w złych rękach.

z- 140

- #

- #

- #

- #

- #

- #

59

Po co komu serwerownia w domu i jak się do tego zabrać

Po co w dobie rozwiązań chmurowych lub prawie darmowych VPS budować w domu serwery? Teoretycznie ceny nie są obecnie zbyt wygórowane, ale w praktyce może się okazać, że szybko dotrzemy do limitów czy ograniczeń sprzętowych, a ich zniwelowanie będzie się już wiązać z bardziej dotkliwymi kosztami.

z- 40

- #

- #

- #

- #

- #

- #

27

Kto posiada prawa do social mediów TVP Info?

Czy mi się wydaje czy konta TVP Info w mediach społecznościowych nie zostały przekazane obecnym władzom albo zostały przejęte przez byłych pracowników?

z- 11

- #

- #

- #

- #

- #

- #

686

Jak badacze naprawili zepsute pociągi Newagu i inne ciekawe aspekty tej afery

- 22

- #

- #

- #

148

Jakie zagrożenia czyhają w Internecie i jak z nimi walczyć?

Bezpieczeństwo polskiej części Internetu jest zagrożone działaniami przestępców. Wraz z czasem obserwujemy ich ewolucję. Zjawisko jest dosyć powszechne i może powodować duże straty wśród osób i firm. O tym, jak zagrożenia dla cyberbezpieczeństwa wpływają na funkcjonowanie w sieci.

z- 38

- #

- #

- #

- #

- #

- #

5

Jak OSINT pomógł gangsterom znaleźć i zastrzelić ukrywających się rywali...

Kiedy trwa brutalna wojna dwóch silnie skonfliktowanych, uzbrojonych i zdeterminowanych gangów, czasem lepiej gdzieś się ukryć i przeczekać najgorsze. Okazuje się jednak, że techniki OSINT stosowane są także przez brutalnych gangsterów – i są skuteczne.

z- 1

- #

- #

- #

- #

- #

- #

3

Zaufana Trzecia Strona live wideo Spowiedź bezpieczeństwa

MacOS czy Windows? iPhone czy Android? Manager haseł w chmurze czy na dysku? Antywirus tak czy nie? Backup w sejfie czy w chmurze? Bitlocker, Luks czy FileVault? Gmail czy Proton? NordVPN czy Mullvad? Można za darmo ale warto zapłacić bo Adama przyjemnie się słucha i poziom jest top!

z- Dodaj Komentarz

- #

- #

- #

- #

- #

2

Podszywanie się pod bank +48 81 535 60 60

Nie daj się zrobić w bambuko i powiadom innych i puść im to nagranie. https://vocaroo.com/1nVzJv5udHTE Do zgłaszania https://incydent.cert.pl/#!/lang=pl,entityType=notObligatedEntity,easyIncidentType=fraud

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

546

Apple przyłapanie na skanwaniu prywatnych plików w systemie MacOS

Rossmann wyjaśnia zachowanie Apple, które ingeruje w wasze prywatne dane. Każdy użytkownik Macbooka jest inwigilowany przez Apple, a dane wysyłane są na serwery Apple ,nawet jeżeli nie używacie AppleID czy iCloud, wszystko z poziomu systemowego procesu "mediaanalysisd" który skanuje pliki lokalnie

z- 171

- #

- #

- #

- #

- #

33

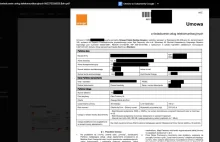

Orange wysłało mi osobowe dane klienta i nic z tym nie robi.

Long story short - Orange pomyliło adres email i dostałem wrażliwe dane ich klienta na swoją skrzynkę. W sobotę 23 kwietnia zdziwiło mnie powiadomienie email z Orange o tytule "Dokumenty podpisane w Salonie Orange". Jako, że nie jestem ich klientem - sprawdzam. I co się okazuje? Dostałem całą...

z- 30

- #

- #

- #

- #

- #

- #

6

Malware schowane w load balancerach, zdalne sterowanie kradzionym traktorem...

...CVE, którego nie było, Nowe wyczyny APT41, Google TAG o atakach w Europie Wschodniej - [Zaufana Trzecia Strona]

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

8

Podstawy Bezpieczeństwa: Jak fake newsy z Ukrainy służą przestępcom

Aby dotrzeć do 1,5 tys. osób, fałszywe informacje potrzebują sześciokrotnie mniej czasu niż prawdziwe i mają średnio 70% więcej szans na podanie dalej – ustalili naukowcy z MIT, którzy wzięli pod lupę 126 tys. unikalnych tweetów udostępnionych w ciągu 11 lat ponad 4,5 mln razy przez 3 mln ludzi.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

13

Skutki Polskiego Ładu dla IT - spotkanie z doradcą podatkowym

Czy można zyskać na nowych przepisach podatkowych? Komu opłaca się ryczałt? Jak wygląda sytuacja pentestera, a jak programisty? Spotkanie z ekspertem, doświadczonym doradcą podatkowym, któremu branża IT nieobca.

z- 3

- #

- #

- #

- #

- #

- #

3

Seria alarmów na Lotnisku Chopina. Nagranie rozmowy sprawcy

Kwiecień 2021 roku. Na numer infolinii Lotniska Chopina dzwoni osoba z informacją, że w samolocie znajduje się bomba. Kolejne dwa alarmy mają miejsce 4 i 10 kwietnia. To jednak nie koniec. Sprawcy publikują nagranie. Ma ono obciążyć jeden z serwisów o bezpieczeństwie.

z- 3

- #

- #

- #

- #

- #

- #

16

Holandia. Haker uzyskał dostęp do danych ponad pół miliona osób

Haker, który włamał się do systemów uczelni HAN University w Arnhem i Nijmegen uzyskał dostęp do danych przeszło 530 tys. osób - poinformowały władze placówki.

z- Wykop Poleca

- Reklama

- 10

- #

- #

- #

- #

- #

- #

3

Podstawy Bezpieczeństwa: Prywatność i bezpieczeństwo na Twitterze

Informacja to potężne narzędzie, które nie powinno być łatwo oddawane w ręce ludzi, których prawdziwych intencji nie znamy i być może nigdy nie poznamy. W jaki sposób zabezpieczyć te dane w jednym z popularnych mediów społecznościowych, dowiecie się z tego artykułu.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

6

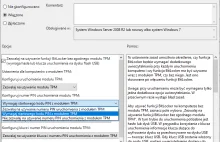

Podstawy Bezpieczeństwa: Jak szyfrować dyski w systemie

Niewątpliwą zaletą BitLockera jest to, że posłużyć się nim może nawet początkujący użytkownik – bez pobierania czegokolwiek z sieci i zagłębiania się w poradniki. Jak zacząć i na jakie problemy należy być przygotowanym, dowiecie się z tego artykułu.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

14

Cichy włam na allegro i odbiór z paczkomatu

Radzę pozmieniać hasła do allegro na jakieś mocniejsze lub ustawić dwu stepowe logowanie. Dlaczego? A to dlatego że od jakiegoś czasu można kod odbioru jak i numer telefonu do paczkomatu i adres odbioru zobaczyć na allegro.

z- 27

- #

- #

- #

- #

- #

- #

2

Mobilevikings i ref link dlaczego jest niebezpieczny?

Niebezpieczeństwa związane z ref linkiem w mobilevikings. Dlatego powinniście się zastanowić czy chcecie takie dane udostępniać. 1. Przy generowaniu takiego linku podajecie swój numer telefonu i udostępniacie go w internecie. 2. Gdy dodasz się do kogoś refa dostaje on twoje imię i nazwisko.

z- 5

- #

- #

- #

- #

- #

- #