#humorinformatykow #kryptografia

Wszystko

Wszystkie

Archiwum

5

Wprowadzenie do infrastruktury klucza publicznego

Infrastruktura Klucza Publicznego (PKI) wykorzystuje struktury matematyczne i operatory. Funkcje kryptograficzne i kryptoanalityczne są wykorzystywane w nowoczesnym rozwoju oprogramowania.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

7

Wprowadzenie do kryptografii i kryptoanalizy

Kryptografia może wydawać się skomplikowana, ale wiele algorytmów kryptograficznych sprowadza się do bardzo prostych operatorów i struktur matematycznych.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

1

[EN] Agencja USA zatwierdziła narzędzia przeciw atakom komputerów kwantowych

![[EN] Agencja USA zatwierdziła narzędzia przeciw atakom komputerów kwantowych](https://wykop.pl/cdn/c3397993/link_1657880973veyAQwtrtuXWBaEqQ6l0nG,w220h142.jpg)

The US National Institute of Standards and Technology (NIST) has officially endorsed cryptographic technologies that are thought to be resistant to attack from quantum computers.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

10

Stany splątane

Dziś zanurzymy się w świat kwantów. Z gośćmi studia festiwalowego porozmawiamy o przyszłości komputerów kwantowych, cyberbezpieczeństwie i kryptografii.

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

19

Zrozumieć softfork Taproot w Bitcoin

Wyjaśnione w przystępny sposób: co wprowadza Taproot do Bitcoina, jak to działa i dlaczego to fascynująca technologia nawet dla hejterów krypto.

z- 4

- #

- #

- #

- #

- #

- #

16

Wytrych otwierający każdy zamek, czyli kolejny błąd w Javie

Przesyłamy przez Internet różnorakie rzeczy. Przeważnie jednak jeżeli nie uda nam się potwierdzić kto jest ich nadawcą, to konsekwencje nie wydają się jakieś wybitnie poważne. Inaczej jest jednak w przypadku korespondencji bardziej wrażliwej, czyli na przykład takiej z banku lub urzędu....

z- Dodaj Komentarz

- #

- #

- #

- #

- #

- #

#humorinformatykow #kryptografia

- 8

https://blog.boot.dev/cryptography/elliptic-curve-cryptography/

#programowanie #kryptografia #matematyka

- Miszka_Fisznan

- kwark_powabny

- To_Masz111

- Sleepypl

- groman43

- +3 innych

Mam problem z podpisem i weryfikacją podpisu.

Wg treści zadania mam zrobić plik txt z jakąś treścią, podpisać go w cmd

gpg --armour --output plik.txt.sig --sign plik.txt

i jak sprawdzam go zwyczajnie pod windowsem przez menu kontekstowe kleopatry, to mi wyskakuje, że jest łądnie podpisany.

Ale, jak zmienię treść pliku txt. to też mi wyskakuje zielone okienko, że jest ładnie

11

Kryptografia kwantowa – jak fizyka chroni przed podsłuchami? | prof. Artur Ekert

Z fizyką kwantową przyszła możliwość przetwarzania informacji w inny sposób. W szczególności, jeśli chodzi o ochronę danych – mówi w Radiu Naukowym prof. Artur Ekert, współtwórca kryptografii kwantowej, pracujący na Uniwersytecie w Oxfordzie i Narodowym Uniwersytecie Singapuru.

z- 1

- #

- #

- #

- #

- #

- #

- 5

Główna zmiana jest usunięcie algorytmów RIPEMD160 & GOST89 i dodanie BLAKE2.

https://sourceforge.net/p/veracrypt/discussion/general/thread/0cc5a5acc6/?limit=25#6441

https://en.m.wikipedia.org/wiki/BLAKE_(hash_function)#BLAKE2

#veracrypt #kryptografia #szyfrowanie #bezpieczenstwo #security #technologia #ciekawostki #it #opensource #zaufanatrzeciastrona #niebezpiecznik

Komentarz usunięty przez moderatora

- 0

- 1

Więc wysyłasz klucz publiczny (tej wiadomości nie szyfrujesz), jak będziesz miał pewność, że adresat ma klucz publiczny, możesz następną wiadomość zaszyfrować i mu wysłać. On przez to, ze będzie miał klucz publiczny, będzie mógł ją odczytać i benc śmiga wszystko :>

- 3

https://veracrypt.fr/code/VeraCrypt/commit/?id=36795a688fd1d5bb9f497970938d9fcb08cfc330

https://en.m.wikipedia.org/wiki/BLAKE_(hash_function)#BLAKE2

https://www.blake2.net/

#veracrypt #kryptografia #szyfrowanie #bezpieczenstwo #security #technologia #ciekawostki #it #opensource

- 0

Twoim zadaniem jest napisanie skryptu szyfrującego oraz deszyfrującego podanym kluczem, podany tekst. W tym celu będziesz używał szyfru Vigenere’a.

Example usage

$ ./vigenere

Key: wykop

Plaintext: to jest tajna wiadomosc

Encrypted: xq zqdx vqvye yymosoeenIdea to consider

Możesz pomyśleć o tym zadaniu jak o napisaniu narzędzia, które będzie można w łatwy sposób używać z poziomu terminala tzn. wszystkie potrzebne parametry takie jak klucz i plaintext mogą zostać

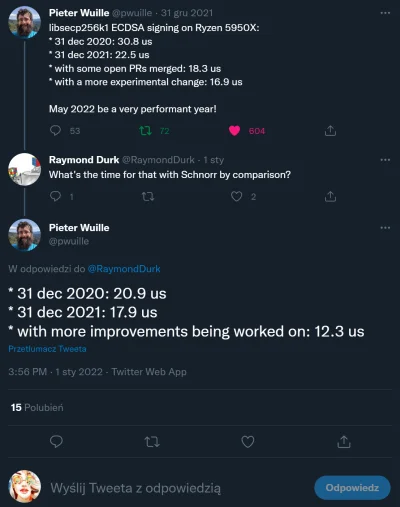

W Bitcoinie po tylu latach nadal optymalizuje się wydajność biblioteki secp256k1.

Janusz powie że to przecież głupota i niepotrzebny bezsens. Janusz nie zrozumie.

Scamy wskażą Januszowi gdzie jego miejsce... (

źródło: comment_1645628009zU6daL2vJMQGt7GhSgs0xk.jpg

Pobierz- konto usunięte

- jacekp

- Manah

- MysGG

- sp3cooland

- +3 innych

- 1

IMO To jest suboptymalny kierunek prac. Kod w tego typu projektach powinien być w pierwszej kolejności czytelny, a w drugiej kolejności wydajny.

Kod w tego typu projektach

9

EARN IT powraca: kolejne zagrożenie dla szyfrowania

Zamrożony chwilowo amerykański projekt ustawy o nazwie EARN IT wraca do Kongresu. Przewiduje on możliwość wprowadzenia …

z- 1

- #

- #

- #

- #

- #

- #

- 5

Twoim zadaniem jest napisanie programu szyfrującego szyfr Charlesa Wheatstona Playfair. Program na początku powinien zapytać użytkownika o tekst jawny (plaintext) oraz o klucz za pomocą którego ma odbyć się szyfrowanie tej wiadomości.

What's Playfair?

Playfair to szyfr poligramowy, co oznacza w praktyce tyle, że szyfrowanie tesktu jawnego nie odbywa sie litera po literze lecz układa się litery w tzw. digramy (z ang. digrams/bigrams), które są tak naprawdę

![h00k - [MEDIUM] Always play fair

Twoim zadaniem jest napisanie programu szyfrującego...](https://wykop.pl/cdn/c3201142/comment_1644162069OcByjWBVYhuCqCRyYdNcDf,w400.jpg)

źródło: comment_1644162069OcByjWBVYhuCqCRyYdNcDf.jpg

Pobierz- 3

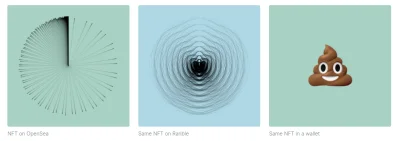

> Ciekawy eksperyment Moxiego (twórcy Signala i byłego szefa security Twittera), który pokazuje, ze NFT nie jest tym, za co większość go uważa (nie tak zdecentralizowany, jak go malują)

https://moxie.org/2022/01/07/web3-first-impressions.html

Przygotowałem kilka cytatów w wersji PL.

> Przykładowo, niezależnie od tego, czy dApp (...) działa na

źródło: comment_1643837218w51lg9v3NTQxmrPRjdsX7M.jpg

Pobierz- 0

- 1

(nie tak zdecentralizowany, jak go malują)

@dodo_: Kryptowaluty takie jak Bitcoin czy Ethernum też w praktyce nie są zdecentralizowane wbrew temu co głoszą naganiacze.

NFT które jest inną grafiką w zależności od tego kto o niego pyta

NFT w ogóle nie jest grafiką. W tokenie jest zapisany link do zasobu, pod którym to linkiem tak jak w rzeczonym przykładzie może być cokolwiek, albo równie dobrze nic (jak serwer padnie). Analogią do

#it #komputery #kryptografia #szyfrowanie #backup #veracrypt